Kripto sanoati o'zining ko'p qirraliligi bilan, ham daromad olish yo'llari, ham vakolatli tahlil qilish imkonini bermaydigan narx harakati bilan hayratda qoldirishda davom etmoqda.

Tog'-kon sanoati ko'plab foydalanuvchilar uchun asosiy daromad manbaiga aylandi, ba'zilari uchun esa to'liq biznesga aylandi.

Har qanday sanoatda bo'lgani kabi, biznes har doim ham halollik bilan amalga oshirilmaydi, konchilik ham bundan mustasno emas.

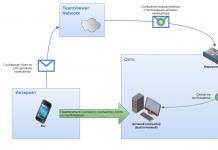

Oldingi materiallardan birida biz tashrifchi saytda bo'lganida shaxsiy kompyuter yoki noutbuk resurslaridan foydalanish haqida gapirgan edik.

Yorliqni yopish darhol barcha muammolarni bartaraf qiladi.

Ushbu maqolada biz notanish odamlardan foyda olishning ko'proq zararli varianti, ya'ni virus dasturiga o'rnatilgan konchi haqida gapiramiz.

Tizimga kirgandan so'ng, ushbu simbioz virusga qarshi dasturlardan, ayniqsa RuNetning ko'pchiligi foydalanadigan va tajovuzkorlar manfaati uchun kriptovalyutani qazib olish uchun hisoblash quvvatining bir qismini ishlatadigan bepul versiyalardan juda yaxshi yashirinadi.

Virus qazib olish qanday sodir bo'ladi?

Internetda sayohat qilish paytida foydalanuvchi fayl/tasvirni yuklab olish yoki ijtimoiy tarmoqdagi tashqi havolani bosish kabi yashirin bo'lishi mumkin bo'lgan ba'zi harakatlarni amalga oshiradi, natijada kompyuterga zararli dastur yuklab olinadi.

U faollashtiriladi, avtomatik ravishda ishlab chiquvchi tomonidan belgilangan hovuzga ulanadi va qazib olishni boshlaydi.

Noqonuniy ravishda qazib olinadigan asosiy tangalar - bu va.

Buning sabablaridan biri bu tarmoqlardagi operatsiyalarning yuqori anonimligidir. Ofis kompyuterlari bunday faoliyatdan katta zarar ko'radi, chunki ular bir manbadan ichki tarmoqlar orqali ommaviy ravishda infektsiyalanadi.

Alohida-alohida, shuni ta'kidlash kerakki, barcha dasturlar konchilik bilan cheklanmaydi.

Ko'pchilikka turli xil kripto-xizmatlarning hamyon manzillarini, birjalarning ro'yxatga olish ma'lumotlarini, ko'pchilik tomonidan shaxsiy kompyuterda saqlanadigan maxfiy iboralar va kalitlarni qidirish va nusxalash funktsiyasi berilgan.

Antivirus dasturlari rasmiy konchi dasturlari sifatida yashiringan, ular uchun ko'pchilik himoya tizimida istisnolarni belgilaydi.

O'rnatilgan dasturlar ro'yxati yoki papkaning mazmunini o'rganish orqali mustaqil qidiruv "Dastur fayllari" har doim ham samarali emas, chunki ko'pchilik foydalanuvchilar nima izlashni bilishmaydi.

Ushbu sanoatning faol rivojlanishi davrida bir qator zararli dasturlarni aniqlash va olib tashlash mumkin edi, chunki ular foydalanilmagan kompyuter resurslarini faollashtirdi, bu ko'pincha qizib ketishga olib keldi va shunchaki ishga xalaqit berdi.

Zamonaviy virus konchilari oddiyroq bo'lib, bo'sh resurslarning 2 dan 5% gacha, ayniqsa uskunani yuklamasdan va foydalanuvchining jim ishlash qobiliyatiga xalaqit bermasdan egallaydi.

Nima uchun bu sodir bo'lmoqda?

Zararli dastur unda ro‘yxatdan o‘tgan hovuzga ulanishi yuqorida aytib o‘tilgan edi.

Yuqori sifatli antivirus dasturini o'rnating va uni yangilab turing.

Har qanday axlatni olib tashlash uchun vaqti-vaqti bilan, masalan, har kecha yoki har uch kunda chuqur tekshirib turing.

Ideal vaziyatda filmlarni tomosha qilish, musiqa tinglash va hokazolar uchun bir qator ishonchli manbalarni tanlang, shuningdek, pirat portallardan tarkibni yuklab olishni cheklang.

O'z botnetidan o'ylaydiganlar uchun

Virus konchilarining ishlab chiquvchilari va sotuvchilari o'z faoliyatining qonuniyligi haqidagi savollarga javob berishadi: "kon qazishning aniq huquqiy asoslari yo'q, shuning uchun odamlarni, shu jumladan yashirinlarini ham javobgarlikka tortish mumkin emas".

Bu haqiqat, ammo shuni unutmasligimiz kerakki, uskuna egasining xabarisiz har qanday turdagi dasturlarni o'rnatish, xususiy va korporativ tarmoqlarni buzish qonuniy asosga ega, shuningdek, juda muhim qamoq jazosi.

Yashirin qazib olish uchun zararli dasturlarni tarqatuvchi foydalanuvchilar tarmoqning anonimligi va qazib olinishi mumkin bo'lgan tangalardan umidvor bo'lishadi, ammo virus konchilari kirib kelgan kompaniyalarning xavfsizligi tezda jarayon tashabbuskorini topgan bir qator holatlar ushbu anonimlikni ko'rsatmoqda. chegaralar.

Nihoyat

Agar siz kripto sanoati bilan bog'liq bo'lmasangiz ham, onlayn ishlamasangiz va elektron hamyonga katta miqdordagi pullarni qabul qilmasangiz ham, xavfsizlik choralarini e'tiborsiz qoldirmasligingiz va firibgarlarning yangi qurboni bo'lishingiz kerak.

Virus ishlab chiqaruvchisi (miner, Bitcoin miner) - bu zararli dastur bo'lib, uning asosiy maqsadi qazib olish - qurbonning kompyuteri resurslaridan foydalanib kriptovalyuta topish. Ideal holda, bunday dasturiy ta'minot imkon qadar yashirin ishlashi, yuqori omon qolish qobiliyatiga ega va antivirus dasturlari tomonidan aniqlash ehtimoli past bo'lishi kerak. "Yuqori sifatli" virus ishlab chiqaruvchisi deyarli sezilmaydi, deyarli foydalanuvchi ishiga xalaqit bermaydi va virusga qarshi dastur yordamida aniqlash qiyin. Virus infektsiyasining asosiy tashqi ko'rinishi kompyuter resurslarining ko'payishi va buning natijasida qo'shimcha isitish va sovutish tizimining muxlislaridan shovqin kuchayishi hisoblanadi. "Past sifatli" konchi virusi bo'lsa, sanab o'tilgan alomatlarga qo'shimcha ravishda, kompyuterning umumiy ishlashining pasayishi, qisqa muddatli muzlatish yoki hatto ba'zi dasturlarning ishlamasligi.

Kon nima?

"Konchilik" so'zi inglizcha "mining" so'zidan kelib chiqqan bo'lib, "mineral qazib olish" degan ma'noni anglatadi. Mining - bu maxsus algoritm yordamida kriptovalyutaning yangi birliklarini (kriptokoinlar) yaratish jarayonidan boshqa narsa emas. Bugungi kunda kriptovalyutalarning mingga yaqin turlari mavjud, garchi ularning barchasi eng mashhur boshlovchining algoritmlari va protokollaridan foydalanadi - Bitcoin .

Qazib olish jarayoni to'lov operatsiyalarining haqiqiyligini tasdiqlovchi noyob ma'lumotlar to'plamini olish uchun murakkab resurslarni talab qiladigan muammolarni hal qilishdir. Topish tezligi va mukofot sifatida olingan kriptovalyuta birliklarining soni turli valyuta tizimlarida har xil, ammo har qanday holatda ham ular muhim hisoblash resurslarini talab qiladi. Kon apparatining kuchi odatda megahashlarda (MHash) va gigaashlarda (GHash) o'lchanadi. Eng qimmat kriptovalyutalarni qazib olishning murakkabligi uzoq vaqtdan beri bitta kompyuterda erishib bo'lmaydigan bo'lganligi sababli, maxsus fermer xo'jaliklari, kuchli sanoat darajasidagi hisoblash tizimlari va basseynlar kon - kon jarayoni barcha tarmoq ishtirokchilari o'rtasida taqsimlanadi kompyuter tarmoqlari. Umumiy hovuzda qazib olish - bu oddiy foydalanuvchi uchun kripto tangalarni yaratish jarayonidan kamida kichik foyda olishda ishtirok etishning yagona yo'li. Hovuzlar turli xil daromadlarni taqsimlash modellarini taklif qiladi, shu jumladan mijozlar uskunasining kuchi. Ma'lumki, konchi bilan kasallangan o'nlab, yuzlab va hatto minglab kompyuterlarni hovuzga haydab, tajovuzkorlar boshqa odamlarning kompyuter uskunalarini ekspluatatsiya qilishdan ma'lum foyda olishadi.

Mining viruslari jabrlanuvchining kompyuteridan uzoq muddatli foydalanishga qaratilgan bo'lib, zararlanganda, odatda, asosiy kon dasturini shikastlangan, antivirus tomonidan o'chirilgan yoki biron bir sababga ko'ra ishdan chiqqan holda qayta tiklaydigan yordamchi dasturlarni o'rnatadi. Tabiiyki, asosiy dastur shunday tuzilganki, qazib olish natijalari foydalanilgan hovuzdagi tajovuzkorlarning hisoblari bilan bog'lanadi. Asosiy dastur kriptovalyuta rasmiy veb-saytlari yoki maxsus hovuz resurslaridan yuklab olinadigan qonuniy kon dasturidan foydalanadi va aslida zararli dastur emas (virus, virusli dasturiy ta'minot - dasturiy ta'minot). Siz o'zingizning kompyuteringizda xuddi shu dasturni yuklab olishingiz va o'rnatishingiz mumkin, bu sizning tizimingizda ishlatiladigan antivirusga alohida shubha tug'dirmaydi. Va bu antivirus dasturining past sifatini emas, aksincha, noto'g'ri signal hodisalarining yo'qligidan dalolat beradi, chunki foydalanuvchi uchun foydali bo'lgan qazib olish va tajovuzkor uchun foydali bo'lgan qazib olish o'rtasidagi barcha farq kim tomonidan amalga oshirilishidadir. uning natijalariga egalik qilish, ya'ni. hovuzdagi hisobdan.

Yuqorida aytib o'tilganidek, konchi tomonidan tizimni yuqtirishning asosiy belgisi - bu tizim blokining shovqin darajasi, shuningdek komponentlarning harorati oshishi bilan birga ba'zi dasturlar tomonidan resurslardan intensiv foydalanish. Bundan tashqari, ko'p vazifali muhitda, qoida tariqasida, virus eng past ustuvorlik bilan ishlaydi, faqat kompyuter ishlamay qolganda tizim resurslaridan foydalanadi. Rasm shunday ko'rinadi: kompyuter hech narsa bilan band emas, u ishlamayapti va uning tarkibiy qismlarining harorati va ventilyatsiya tomonidan chiqarilgan shovqin ba'zi bir juda talabchan kompyuter otishmalarida o'yin rejimini eslatadi. Ammo, amalda, kon dasturlarining ustuvorligi standart qiymatga o'rnatilgan bo'lsa, bu foydali ishlashning keskin pasayishiga olib keldi. Kompyuter dahshatli darajada "sekinlasha" boshladi va uni ishlatish deyarli mumkin emas edi.

Qayta tiklash nuqtasiga qaytarish yordamida konchini olib tashlash

Keraksiz dasturiy ta'minotdan xalos bo'lishning eng oson yo'li, odatda tizimni orqaga qaytarish deb ataladigan tiklash nuqtalari yordamida Windows-ni oldingi holatga qaytarishdir. Buning uchun infektsiya hali sodir bo'lmagan vaqtda yaratilgan tiklash nuqtasi bo'lishi kerak. Qayta tiklash vositasini ishga tushirish uchun siz Win+r tugmalar birikmasidan foydalanishingiz va buyruqni kiritishingiz mumkin rstrui.exe ochilgan kiritish maydonida. Yoki asosiy menyudan foydalaning - "Dasturlar - Aksessuarlar - Tizim asboblari - Tizimni tiklash". Keyin kerakli tiklash nuqtasini tanlang va unga qayting. Muvaffaqiyatli orqaga qaytish bilan, ko'p hollarda, ko'p harakat qilmasdan virusdan qutulish mumkin. Agar tegishli tiklash nuqtasi bo'lmasa yoki orqaga qaytarish virusni zararsizlantirmasa, ushbu muammoni hal qilishning yanada murakkab usullarini izlashga to'g'ri keladi. Bunday holda, siz jarayonlarni qidirish va tugatish, ularning xususiyatlari haqida ma'lumot olish, dasturni ishga tushirish nuqtalarini ko'rish va o'zgartirish, nashriyotlarning raqamli imzolarini tekshirish va h.k. imkonini beruvchi standart operatsion tizim vositalari yoki maxsus dasturlardan foydalanishingiz mumkin. Bunday ish buyruq qatori, ro'yxatga olish kitobi muharriri va boshqa yordamchi dasturlardan foydalanishda ma'lum foydalanuvchi malakasi va ko'nikmalarini talab qiladi. Turli ishlab chiqaruvchilarning bir nechta antivirus skanerlaridan foydalanib, tizimni tozalash va keraksiz dasturlarni olib tashlash dasturlari ijobiy natija bermasligi mumkin va konchi bo'lsa, odatda bunday qilmaydi.

Sysinternals Suite-dan yordam dasturlari yordamida konchini topish va olib tashlash

Minning uchun ishlatiladigan dasturlarni aniqlashda qiyinchilik shundaki, ular ko'pchilik antivirus dasturlari tomonidan aniqlanmaydi, chunki ular aslida virus emas. Antivirus shaxtyorni o'rnatish jarayoniga to'sqinlik qilishi mumkin, chunki u g'ayrioddiy dasturiy vositalardan foydalanadi, ammo agar bu sodir bo'lmasa, siz zararli dasturlarni qidirishingiz va olib tashlashingiz kerak bo'ladi (nazorat nuqtai nazaridan). zararlangan kompyuter egasi) dasturini qo'lda. Ma'lumot uchun, 2017 yil iyun oyida bunday dasturiy ta'minotning zararliligini aniqlashning o'rtacha darajasi, masalan, taniqli resurs yordamida Virustotal ni tashkil etdi 15-20/62 - ya'ni. 62 ta antivirusdan faqat 15-20 tasi uni zararli dastur deb hisoblagan. Bundan tashqari, eng mashhur va yuqori sifatli antivirus dasturlari ushbu guruhga kiritilmagan. Taniqli viruslar yoki nisbatan yaqinda topilganlar uchun zararli dasturlarni aniqlash darajasi virusga qarshi maʼlumotlar bazalaridagi imzolar va virusga qarshi dastur ishlab chiquvchilari tomonidan koʻrilgan baʼzi qoʻshimcha choralar tufayli yuqori boʻlishi mumkin. Ammo bularning barchasi har doim ham muammoni hal qilish uchun qo'shimcha harakatlarsiz konchi virusidan xalos bo'lishga imkon bermaydi.

Quyida konchilik zararli dasturlari bilan zararlangan tizimning amaliy holati keltirilgan. INFEKTSION ishonchsiz torrent trekerlaridan biridan yuklab olingan o'zgartirilgan o'yin dasturlaridan foydalanish orqali sodir bo'lgan. INFEKTSION usuli boshqa zararli dasturlarda bo'lgani kabi boshqacha bo'lishi mumkin bo'lsa-da - tasdiqlanmagan manbalardagi havolalar, elektron pochta qo'shimchalarini ochish va h.k.

Buzg'unchilar manfaati uchun zararli dasturlar to'plami quyidagi funktsiyalarni bajaradi:

Avtomatik ishga tushirishni ta'minlash. Bir yoki bir nechta dastur ro'yxatga olish kitobi kalitlarini kutilmagan o'chirish, qayta ishga tushirish yoki quvvat uzilishi holatlarida avtomatik ravishda ishga tushirish uchun o'zgartiradi. Vaqti-vaqti bilan (taxminan daqiqada bir marta) ro'yxatga olish kitobi kalitlari ko'rib chiqiladi va agar ular buzilgan bo'lsa (o'chirilgan, o'zgartirilgan), ular tiklanadi.

Kon dasturini avtomatik ishga tushirish. Dastur avtomatik ravishda ishga tushadi va uning avtomatik ishga tushirish parametrlari bir yoki bir nechta yordamchi dasturlar tomonidan nazorat qilinadi va tiklanadi.

Avtomatik ishga tushirishni ta'minlaydigan jarayonlar kompyuter xotirasida ishlayotgan bo'lsa-da, bajariladigan fayllar va ro'yxatga olish kitobi yozuvlarini o'chirishning ma'nosi yo'q - ular hali ham tiklanadi. Shuning uchun, birinchi bosqichda zararli dasturlarni avtomatik ravishda qayta ishga tushirishni ta'minlaydigan barcha jarayonlarni aniqlash va majburiy ravishda to'xtatish kerak.

Zamonaviy operatsion tizimlarda konchi virusini topish va yo'q qilish uchun siz standart vositalardan yoki, masalan, paketdan ko'proq funktsional dasturlardan foydalanishingiz mumkin. Sysinternals Suite Microsoft'dan

- Jarayon Explorer- jarayonlar, mavzular, resurslardan foydalanish va boshqalar haqida batafsil ma'lumotlarni ko'rish imkonini beradi. Siz ustuvorliklarni o'zgartirishingiz, kerakli jarayonlarning ishini to'xtatib qo'yishingiz (davom etishingiz), jarayonlarni o'ldirishingiz yoki daraxtlarni qayta ishlashingiz mumkin. Yordamchi dastur jarayonlarning xususiyatlarini tahlil qilish va zararli dasturlarni qidirish uchun foydalanish uchun qulay.

- Avtomatik ishga tushirish– dasturlarning avtomatik ishga tushirilishini boshqarishning qulay vositasi. Deyarli barcha avtomatik ishga tushirish nuqtalarini, ishga tushirish papkalaridan tortib, rejalashtiruvchi vazifalarigacha boshqaradi. Ishlamoqchi bo'lmagan dasturlarni tezda aniqlash va ajratish imkonini beradi.

Bundan tashqari, yordam dasturidan yordamchi dastur sifatida foydalanishingiz mumkin Jarayon monitori, bu qiyin holatlarda filtrlar (ro'yxatga olish kitobi, fayl tizimi, tarmoq va boshqalarga kirish) yordamida muayyan dasturlarning faoliyatini kuzatish imkonini beradi, shuningdek, fayl va papkalarni qidirish uchun qulay bo'lgan Nirsoft-dan SearhMyfiles yordam dasturi, asosiy xususiyati NTFS fayl tizimining vaqt belgilaridan foydalangan holda fayl va papkalarni qidirish qobiliyatidir (Vaqt tamg'asi). Qidiruv mezonlari sifatida siz fayllar va papkalar uchun yaratish, o'zgartirish va kirish vaqt oralig'ini belgilashingiz mumkin (Yaratilgan, O'zgartirilgan, Kirilgan). INFEKTSION yoki murosa qilishning taxminiy vaqtini bilsangiz, ma'lum bir davrda yaratilgan yoki o'zgartirilgan fayllarning to'liq ro'yxatini to'plashingiz mumkin.

Lekin takror aytaman, konchilarni topish va olib tashlash uchun, qoida tariqasida, standart Windows vositalari - vazifa menejeri va ro'yxatga olish kitobi muharriridan foydalanish kifoya. Shunchaki, yuqorida sanab o‘tilgan dasturlardan foydalanish osonroq va zararli dasturlarni topish uchun qulayroq.

Process Explorer tomonidan ko'rsatiladigan tizim resurslaridan foydalanish ma'lumotlari:

Ustun Markaziy protsessor Turli jarayonlarning protsessordan foydalanish tezligini ko'rsatadi. Tizim bo'sh turish jarayoni- bu jarayon emas, balki bo'sh rejim (harakatsizlik) dasturi tomonidan ko'rsatma. Natijada, biz protsessorning 49,23% ishlamay rejimida ekanligini, ba'zi jarayonlar uning resurslarining yuzdan bir qismini ishlatishini va protsessorning asosiy iste'molchisi jarayon ekanligini ko'ramiz. system.exe- 49,90%. Jarayonning xususiyatlarini yuzaki tahlil qilish bilan ham system.exe, asosli shubhalarni keltirib chiqaradigan sezilarli faktlar mavjud:

G'alati tavsif (ta'rif) - Microsoft markazi

G'alati kompaniya nomi - www.microsoft.com Aslida Microsoft bilan bog'liq bo'lgan boshqa jarayonlar tavsif sifatida chiziqqa ega Microsoft korporatsiyasi

Batafsilroq tahlil sichqonchaning o'ng tugmasi bilan chaqiriladigan kontekst menyusi orqali amalga oshiriladi - Xususiyatlar elementi:

Bajariladigan yo'l ProgramData\System32\system.exe Bundan tashqari, shubhali va tegishli tugmani bosganingizda bajariladigan fayl bilan papkaga o'ting. Tadqiq qiling jildning o'zi ham, bajariladigan fayl ham "Yashirin" atributlarga ega ekanligini ko'rsatdi. Xo'sh, va buyruq qatori parametrlari:

-o stratum+tcp://xmr.pool.minergate.com:45560 --donate-level=1 -u [elektron pochta himoyalangan]*-p x -t 2 –k system.exe jarayoni konchi dasturi ekanligini aniq ko'rsating (hovuzlardan pool.minergate.com foydalanish uchun).

Maydon Avtomatik ishga tushirish joyi qiymatini o'z ichiga oladi yo'q, bu jarayonning avtomatik boshlash nuqtalari yo'qligini anglatadi. Ota-ona jarayoni uchun system.exe PID=4928 bor va hozirda mavjud emas ( Mavjud bo'lmagan jarayon), bu jarayon ishga tushirilgandan so'ng o'z ishini yakunlagan ommaviy ish fayli yoki dastur yordamida boshlanganligini ko'rsatadi. Tugma Tasdiqlash ota-ona jarayonining mavjudligini tekshirishni majburlash uchun mo'ljallangan.

Tugma O'ldirish jarayoni joriy jarayonni tugatish imkonini beradi. Xuddi shu harakat tanlangan jarayon uchun sichqonchaning o'ng tugmasi bilan kontekst menyusi yordamida amalga oshirilishi mumkin.

Tab TCP/IP system.exe jarayonining tarmoq ulanishlari ro'yxatini olish imkonini beradi:

Ko'rib turganingizdek, system.exe jarayoni mahalliy kompyuter va uzoq server static.194.9.130.94.clients.your-server.de:45560 o'rtasida o'rnatilgan aloqaga ega.

Bunday holda, system.exe jarayoni minimal ustuvorlikka ega edi va resurslarni ko'paytirishni talab qilmaydigan boshqa jarayonlarning ishlashiga deyarli ta'sir qilmadi. Ammo infektsiyalangan tizimning xatti-harakatlariga ta'sirini baholash uchun siz konchining ustuvorligini qonuniy dasturlarning ustuvorligiga tenglashtirishingiz va kompyuterning foydali ishlashining yomonlashuv darajasini baholashingiz mumkin.

Tizim exe jarayonini majburan tugatsangiz, u bir necha soniyadan keyin yana boshlanadi. Shuning uchun, qayta ishga tushirish boshqa dastur yoki xizmat tomonidan taqdim etiladi. Jarayonlar ro'yxatini ko'rishni davom ettirsangiz, Security.exe jarayoni birinchi navbatda shubhali bo'ladi.

Ko'rib turganingizdek, dasturni ishga tushirish uchun Security.exe foydalanuvchi dasturlarining standart menyusidan avtomatik ishga tushirish nuqtasi va bajariladigan fayl ishlatiladi Security.exe bir xil yashirin papkada joylashgan C:\ProgramData\System32

Keyingi qadam majburan tark etishdir Security.exe, undan keyin - system.exe. Agar bu jarayondan keyin system.exe endi ishga tushmaydi, keyin siz zararli fayllar va zararli dasturlarning ishlashi bilan bog'liq tizim sozlamalarini o'chirishni boshlashingiz mumkin. Agar jarayon system.exe yana ishga tushiriladi, keyin uni ishga tushirishni ta'minlaydigan yordamchi dasturlarni qidirish davom ettirilishi kerak. Oxirgi chora sifatida siz barcha jarayonlarni bir vaqtning o'zida ketma-ket tugatishingiz mumkin, har safar system.exe qayta ishga tushirishni to'xtatmaguncha tugatishingiz mumkin.

Avtomatik ishga tushirish nuqtalarini topish va o'chirish uchun Sysinternals Suite-dan Autoruns yordam dasturidan foydalanish qulay:

Standart msconfig.exe vositasidan farqli o'laroq, Autoruns yordam dasturi ma'lum bir tizimda mavjud dasturlarni avtomatik ravishda ishga tushirish uchun deyarli barcha mumkin bo'lgan variantlarni ko'rsatadi. Odatiy bo'lib, hamma narsa ko'rsatiladi (Hamma narsa yorlig'i), lekin agar kerak bo'lsa, oynaning yuqori qismidagi yorliqlarga o'tish orqali alohida yozuvlarni turlari bo'yicha filtrlashingiz mumkin (Ma'lum DLLs, Winlogon, ... Appinit).

Zararli dasturlarni avtomatik ishga tushirishga ruxsat beruvchi yozuvlarni qidirishda siz e'tibor berishingiz kerak bo'lgan birinchi narsa - nashriyot ustunida ishlab chiquvchining raqamli imzosi yo'qligi. Deyarli barcha zamonaviy huquqiy dasturlar raqamli imzolangan, kamdan-kam istisnolardan tashqari, qoida tariqasida uchinchi tomon dasturiy mahsulotlar yoki Microsoft drayverlari/xizmatlarini o'z ichiga oladi. Ikkinchi xavotirli tamoyil - Tavsif ustunida tavsifning yo'qligi. Bunday holda, foydalanuvchining ishga tushirish papkasida Security.lnk yorlig'ini ochadigan yozuv shubhali:

C:\Users\Student\AppData\Roaming\Microsoft\Windows\Ishga tushirish menyusi\Programs\Startup

Yorliq faylga ishora qiladi c:\programdata\system32\security.exe

Vaqt tamg'asi tizim infektsiyalangan sana va vaqtni ko'rsatadi - 23/06/2017 19:04

Autoruns yordam dasturi tomonidan ko'rsatilgan har qanday yozuvni keyingi tiklash imkoniyati bilan o'chirish yoki o'chirish mumkin. Yo'q qilish uchun kontekst menyusidan yoki tugmachadan foydalaning Del. O'chirish uchun tanlangan yozuv belgisini olib tashlang.

Yashirin papka c:\programdata\system32\ uning barcha mazmuni bilan birga o'chirilishi mumkin. Keyin qayta ishga tushiring va zararli jarayonlarning yo'qligini tekshiring.

Yashirin konchini qanday topish mumkin?

Yashirin konchi - bu Monera deb nomlangan raqamli valyutani qazib olish uchun jabrlanuvchining CPU ishlov berish quvvatidan foydalanadigan troyan. O'rnatilgandan so'ng, ushbu troyan Monero-ni nom ostida o'rnatadi NsCpuCNMiner32.exe Va NsCpuCNMiner64.exe, kompyuteringizning CPU resurslaridan foydalangan holda Monero-ni ishga tushirishga harakat qiladigan kompyuteringiz resurslarini yeydi.

Miner CNMiner deb nomlangan dasturni ishga tushirgandan so'ng ishlaydi CNMiner.exe keyin ishlaydi NsCpuCNMiner32.exe Va NsCpuCNMiner64.exe o'rnatilgan kompyuterga bog'liq 32-bit yoki 64-bit. Ishga tushirilgandan so'ng, konchi mine.moneropool.com kon havzasida Monero valyutasini qazib olish uchun kompyuterning barcha hisoblash quvvatidan foydalanishni boshlaydi. Quyidagi rasmda konchi qancha CPU resurslaridan foydalanayotganini ko'rishingiz mumkin.

CNMiner vazifa menejerida ishlaydi

CNMiner Vazifa menejerida ishlash Bu infektsiyaning ayniqsa tashvishli tomoni shundaki, u protsessoringizning barcha ishlov berish quvvatini cheksiz muddatga sarflaydi. Bu protsessoringiz uzoq vaqt davomida juda yuqori haroratlarda ishlashiga olib keladi, bu esa protsessorning ishlash muddatini qisqartirishi mumkin.

Dastur ishlayotganligi haqida hech qanday ma'lumot yo'qligi sababli, foydalanuvchi Miner Mining bilan kasallanganligini aniqlash uchun foydalanishi mumkin bo'lgan alomatlar ro'yxati:

NsCpuCNMiner32.exe, NsCpuCNMiner64.exe yoki C NMiner vazifa menejerida bajarilishi mumkin.

Windows asta-sekin kichraytiradi va kattalashtiradi, o'yinlar sekinroq ishlaydi va videolar qoqilib ketadi.

Dasturlar tez ishga tushmaydi.

Kompyuterdan foydalanishda umumiy sekinlik.

U qanday o'rnatilgan Konchi kon mening kompyuterimda?

Hozirda konchi sifatida noma'lum CNMiner jabrlanuvchining kompyuteriga o'rnatilgan. Uni kompyuterda ishlab chiquvchini buzish yoki boshqa zararli dasturlar bilan birgalikda qo'lda o'rnatish mumkin. Shuning uchun, ruxsatsiz va zararli dasturlarni kuzatish uchun har doim yaxshi xavfsizlik dasturi o'rnatilgan bo'lishi muhimdir. Ko'rib turganingizdek, CNMiner miner - bu sizning kompyuteringiz resurslarini va elektr energiyasini o'g'irlaydigan va undan foyda keltiradigan dastur. Kompyuteringizni qayta normal ishlashi va kompyuteringizni himoya qilish uchun ushbu troyanni bepul olib tashlash uchun quyidagi qo'llanmadan foydalaning.

24 nuqta qo'llanma! Minerni olib tashlash orqali

1 Ushbu olib tashlash qo'llanmasi qadamlar soni va foydalaniladigan ko'plab dasturlar tufayli juda qiyin bo'lishi mumkin. Maqola ushbu virusni olib tashlash uchun har kim foydalanishi mumkin bo'lgan aniq, batafsil va tushunarli ko'rsatmalar berish uchun yozilgan tekinga. Ushbu qo'llanmani ishlatishdan oldin uni bir marta o'qib chiqishingizni va barcha kerakli vositalarni ish stolingizga yuklab olishingizni tavsiya qilamiz. Tugallangach, ushbu sahifani chop eting, chunki brauzer oynasini yopishingiz yoki kompyuteringizni qayta ishga tushirishingiz kerak bo'lishi mumkin.

2 O'chirish jarayoniga xalaqit berishi mumkin bo'lgan har qanday dasturlarni to'xtatish uchun avval dasturni yuklab olishimiz kerak Rkill. Rkill kompyuteringizda faol zararli dastur infektsiyalarini qidiradi va ularni olib tashlash jarayoniga xalaqit bermaslik uchun ularni to'xtatishga harakat qiladi. Buning uchun yuklab oling RKill Quyidagilardan foydalanib ish stolingizga havola.

Yuklab olish sahifasida "Hozir yuklab olish" tugmasini bosing iExplore.exe. Uni saqlash so'ralganda, uni ish stolingizga saqlang.

3 Yuklab olingandan so'ng, ni ikki marta bosing iExplore.exe bilan bog'liq har qanday jarayonlarni avtomatik ravishda to'xtatishga harakat qilish CNMiner Monero Miner va boshqa zararli dasturlar. Dastur turli xil zararli dasturlarni qidirib, ularni tugatguncha sabrli bo'ling. Ish tugagach, qora oyna avtomatik ravishda yopiladi va jurnal fayli ochiladi. Jurnal faylini ko'rib chiqing va keyingi bosqichni davom ettirish uchun uni yoping. Agar siz boshlashda muammolarga duch kelsangiz RKill, boshqa qayta nomlangan versiyalarni yuklab olishingiz mumkin RKill yuklab olish sahifasidan Rkill. Barcha fayllar nusxalar nomiga o'zgartiriladi RKill, buning o'rniga sinab ko'rishingiz mumkin. Iltimos, yuklab olish sahifasi yangi brauzer oynasida yoki yorliqda ochilishini unutmang. Ishga tushgandan so'ng kompyuteringizni qayta yoqmang RKill, chunki zararli dastur yana ishlay boshlaydi.

4 Endi yuklab oling Emsisoft anti-malware, bu reklama dasturiga kiritilishi mumkin bo'lgan boshqa reklama dasturlarini skanerlaydi va o'chiradi. O'rnatuvchini yuklab oling va saqlang Emsisoft anti-malware havoladan foydalanib ish stolingizga

5 Fayl yuklab olingandan so'ng, ni ikki marta bosing EmsisoftAntiMalwareSetup_bc.exe dasturni ishga tushirish uchun. Agar Windows aqlli ekrani ogohlantirish beradi, baribir ishlashiga ruxsat bering. Agar o'rnatuvchi xavfsiz rejim haqida ogohlantirishni ko'rsatsa, bosing "Ha", davom ettirish. Endi siz litsenziya shartnomasiga rozi bo'lishingizni so'ragan dialog oynasini ko'rishingiz kerak. Shartnomani kiriting va o'rnatishni davom ettirish uchun "O'rnatish" tugmasini bosing.

6 Oxir-oqibat siz qaysi turdagi litsenziyadan foydalanmoqchi ekanligingizni so'rab ekranni olasiz Emsisoft anti-malware.

Litsenziya ekranini tanlash Agar sizda mavjud litsenziya kaliti bo'lsa yoki yangi litsenziya kalitini sotib olmoqchi bo'lsangiz, tegishli variantni tanlang. Aks holda tanlang Bepul dastur yoki 30 kun ichida sinovdan o'ting, bepul variant. Agar siz ushbu tugmani bosganingizdan so'ng ogohlantirish olsangiz, shunchaki tugmani bosing "Ha" bepul kirish rejimiga o'tish uchun, shuningdek, zararlangan fayllarni tozalash imkonini beradi.

7 Endi ekranga qarang va tarmoqqa qo'shilishni xohlaysizmi-ni tanlang Zararli dasturlarga qarshi Emsisoft. Tavsiflarni o'qing va davom etish uchun tanlovingizni tanlang.

8 Emsisoft anti-malware endi yangilashni boshlaydi.

Iltimos, sabr qiling, chunki yangilanishlarni yuklab olish tugashi uchun bir necha daqiqa vaqt ketishi mumkin.

9 Yangilanishlar tugagach, ekranda kashfiyotni yoqishni xohlaysizmi, deb soʻraydi PUP. Tanlashni qat'iy tavsiya qilamiz " PUPlarni aniqlashni yoqing» kompyuteringizni noxush dasturlardan himoya qilish uchun bunday reklama dasturlari biz tomondan tavsiya etilmaydi.

10 Endi biz ekranda oxirgi o'rnatish menyusini ko'ramiz. Tugmani bosing "Tayyor" sozlashni yakunlash va avtomatik boshlash uchun Emsisoft anti-malware.

11 Emsisoft anti-malware endi ishga tushadi va dastlabki ekranni ko'rsatadi.

Dastlabki antivirus ekrani paydo bo'lgandan so'ng Emsisoft, bo'limni chap tugmasini bosing "Skanerlash".

12 Endi qaysi turdagi skanerlashni amalga oshirishni tanlang.

Skanerni tanlash ekrani Kompyuteringizni infektsiyalar uchun skanerlashni boshlash uchun zararli dasturlarni tekshirish variantini tanlang. Variant Zararli dasturlarni skanerlash dan ko'proq vaqt talab etadi Tezkor Tekshiruv lekin ayni paytda eng puxta bo'ladi. Siz bu yerda infektsiyalarni tozalash uchun kelganingiz uchun, kompyuteringiz to'g'ri skanerlanganligiga ishonch hosil qilish uchun kutishga arziydi.

13 Emsisoft Anti-Malware endi kompyuteringizni rootkit va zararli dasturlarga skanerlashni boshlaydi. E'tibor bering, quyidagi rasmda aniqlangan infektsiyalar ushbu qo'llanmada ko'rsatilganidan farq qilishi mumkin.

Skanerlash ekrani Emsisoft Anti-Malware kompyuteringizni skanerlashda ehtiyot bo'ling.

14 Tekshirish tugallangandan so'ng, dastur qaysi infektsiyalar aniqlanganligini ko'rsatadigan skanerlash natijalarini ko'rsatadi. Esda tutingki, Emsisoft Anti-Malware dasturining yangilangan versiyasi tufayli quyidagi skrinshot qo‘llanmaning qolgan qismidan farq qilishi mumkin.

Natijalarni skanerlash Endi infektsiyalarni olib tashlaydigan va ularni dasturda karantin qiladigan Karantin tugmasini bosing. Endi siz Emsisoft Anti-Malware o'rnatuvchisining oxirgi ekranida bo'lasiz, uni yopishingiz mumkin. Agar Emsisoft tozalash jarayonini yakunlash uchun kompyuteringizni qayta ishga tushirishni taklif qilsa, unga ruxsat bering. Aks holda, dasturni yopishingiz mumkin.

15 Endi AdwCleaner-ni yuklab oling va uni ish stolingizga saqlang. AdwCleaner sizning kompyuteringizga sizning xabaringizsiz o'rnatilgan bo'lishi mumkin bo'lgan reklama dasturlarini tekshiradi. AdwCleanerni quyidagi URL manzilidan yuklab olishingiz mumkin

16 AdwCleaner yuklab olishni tugatgandan so'ng, ish stolingizda paydo bo'lgan AdwCleaner.exe belgisini ikki marta bosing. Belgini ikki marta bosgandan so'ng, AdwCleaner dasturi ochiladi va sizga dasturning litsenziya shartnomasi taqdim etiladi. Uni o'qib chiqqandan so'ng, davom etishni istasangiz, "Roziman" tugmasini bosing. Aks holda, dasturni yopish uchun "Rozi emasman" tugmasini bosing. Agar Windows sizdan AdwCleaner dasturini ishga tushirishni xohlaysizmi deb so'rasa, uni ishga tushirishga ruxsat bering.

Davom etishni tanlasangiz, quyida ko'rsatilganidek, sizga ishga tushirish ekrani taqdim etiladi.

17 Endi AdwCleaner-da Scan tugmasini bosing. Endi dastur sizning kompyuteringizga o'rnatilishi mumkin bo'lgan ma'lum reklama dasturlarini qidirishni boshlaydi. Tugallangach, u yuqoridagi ekrandagi Natijalar bo'limida topilgan barcha narsalarni ko'rsatadi. Natijalarni ko'rib chiqing va ro'yxatdagi dasturlarda siz o'rnatmoqchi bo'lmagan dasturlar mavjudligini aniqlashga harakat qiling. Agar siz saqlamoqchi bo'lgan dasturlarni topsangiz, tegishli yozuvlardan belgini olib tashlang. Ko'pchilik uchun Natijalar bo'limining mazmuni chalkash tuyulishi mumkin. Agar siz o'chirib tashlamaslik kerakligini bilgan dastur nomini ko'rmasangiz, keyingi bosqichga o'ting.

18 Oldingi bosqichda aniqlangan reklama dasturlarini olib tashlash uchun AdwCleaner ekranidagi "Tozalash" tugmasini bosing. AdwCleaner endi har qanday ochiq fayllar yoki ma'lumotlarni saqlashni taklif qiladi, chunki dastur tozalashni boshlashdan oldin ochiq dasturlarni yopishi kerak. Ishingizni saqlang va OK tugmasini bosing. Endi AdwCleaner barcha aniqlangan reklama dasturlarini kompyuteringizdan olib tashlaydi. Bu amalga oshirilganda, PUPlar (potentsial kiruvchi dasturlar) va reklama dasturlari nima ekanligini tushuntiruvchi ogohlantirish paydo bo'ladi. Ushbu ma'lumotni o'qing va OK tugmasini bosing. Endi sizga AdwCleaner kompyuteringizni qayta ishga tushirishi kerakligini bildiruvchi ogohlantirish ko'rsatiladi.

AdwCleaner-ni qayta ishga tushirish bo'yicha maslahat AdwCleaner-ni kompyuteringizni qayta ishga tushirish uchun OK tugmasini bosing.

19 Kompyuteringiz qayta ishga tushirilganda va tizimga kirganingizda, AdwCleaner avtomatik ravishda kompyuteringizdan olib tashlangan fayllar, ro'yxatga olish kitobi kalitlari va dasturlarni o'z ichiga olgan jurnal faylini ochadi.

AdwCleaner Log Ushbu jurnal faylini ko'rib chiqing va Notepad oynasini yoping.

Izohlarda troyanlar bilan bog'liq muammolaringizni va Yashirin konchilarning boshqa turlari bo'yicha yangi maqola kerakmi yoki yo'qligini yozing.

Yashirin kriptovalyuta konchilari - bu yangi mavzu emas, garchi ularni aniqlash va yo'q qilish bo'yicha deyarli hech qanday munosib texnik ko'rsatmalar mavjud emas. Faqat tarqoq ma'lumotlar va shubhali mazmundagi maqolalar massasi mavjud. Nega? Chunki global miqyosda kriptovalyuta qazib olishdan hamma foyda ko‘radi, albatta, undan bir tiyin ham olmaydigan va uning bir qismiga aylanganiga shubha qilmaganlar bundan mustasno. Va haqiqatan ham, yashirin qazib olish printsipi boshqa birovning cho'ntagiga tanga olishdan ko'ra ko'proq narsaga aylanishi mumkin.

Yashirin qazib olish tushunchasi

Bu erda biz hozircha uy-joy kommunal xizmatlaridan yashirin bo'lgan tog'-kon sanoati haqida emas, balki kompyuter egasining o'zi bu haqda qorong'i bo'lmaganiga qaramay, oddiy kompyuterda tangalarni yashirin qazib olish haqida gapirayapmiz. . Boshqacha qilib aytganda, kriptovalyutani qazib olish uchun nafaqat o'z kompyuteringizdan, balki boshqa ko'plab odamlarning mashinalaridan ham foydalanish mumkin.

Va video karta yoki protsessordagi yuk 100% gacha ko'tarilishi shart emas - bu aqlli bolalar ehtiyotkor va o'z tarmog'i a'zosining mashinasini asossiz chegaralarga yuklamaydilar. Agar sizda juda kuchli texnikaga ega bo'lsangiz, printsipial jihatdan ko'p farqni sezmasligingiz mumkin. Bu konchining yashirin ishini saqlab qolishning muhim shartidir.

Yashirin qazib olish hodisasi haqida birinchi marta rasmiy xabarlar 2011 yilda paydo bo'la boshlagan va 2013 yilda Skype orqali turli mamlakatlarda shaxsiy kompyuterlar ommaviy ravishda infektsiyalangan edi. Bundan tashqari, troyanlar nafaqat qazib olishdi, balki Bitcoin hamyonlariga ham kirishdi.

Eng mashhur holat - bu mTorrent ishlab chiquvchilarining dasturiy ta'minotga yashirin EpicScale konchini kiritish orqali foydalanuvchilardan qo'shimcha pul ishlashga urinishi.

Aleksey Russkix

So'nggi bir necha yil ichida tog'-kon mavzusi faol mashhur bo'ldi. Ko'proq odamlar kriptovalyutalar, ularni qazib olish va ular keltirishi mumkin bo'lgan foydalarga qiziqishmoqda. Va biror narsaga qancha odam jalb qilinsa, zararli narsaning paydo bo'lish ehtimoli shunchalik yuqori bo'ladi. Zararli dasturlarning bir misoli yashirin qazib olish dasturidir.

Ushbu maqolada biz sizga kompyuteringizda yashirin konchini qanday topishni aytib beramiz.

Yashirin konchi nima

Yashirin konchi (stealth miner, miner bot, botnet) - bu foydalanuvchi sezmagan holda qazib olishni avtomatik ravishda amalga oshiradigan dastur. Ya'ni, bu kompyuterga o'rnatilgan uchinchi tomon dasturi bo'lib, uning resurslaridan foydalanadi va barcha olingan mablag'larni ishlab chiquvchining hamyoniga o'tkazadi.

Mining mashhurligi o'sishda davom etar ekan, konchi botlari keng tarqaldi. Shuning uchun zararli dastur ishlab chiquvchilari shu tarzda ham pul ishlashga qaror qilishdi.

Virus yaratuvchilarning forumlari yashirin konchi yaratish, sotib olish yoki sotish bo'yicha takliflarga to'la.

Botnetlar faqat ofis kompyuterlariga mo'ljallangan. Ular odatda zaif video kartaga ega, shuning uchun ular GPU protsessorining resurslaridan foydalana olmaydi. Shuning uchun, qazib olish markaziy protsessorda amalga oshirilishi kerak.

Eng qizig'i shundaki, yashirin qazib olish bilan shug'ullanadigan odamlar bundan nisbatan kichik foyda ko'rishadi. Taxminan 200 ta virusli ofis kompyuterlari dasturiy ta'minot yaratuvchisiga oyiga taxminan 30 dollar olib keladi. Va har qanday munosib daromad olish uchun siz bir necha ming kompyuterni yuqtirishingiz kerak bo'ladi.

Dasturiy ta'minot yaratuvchilarni qutqaradigan narsa shundaki, yashirin konchini topish unchalik oson emas va zararli dasturlarni topish va yo'q qilish uchun yaxshi onlayn qo'llanmalar mavjud emas. Ammo konchi botni qanday topish va olib tashlash haqida gapirishdan oldin, keling, bu oddiy shaxsiy kompyuter foydalanuvchisi uchun qanday xavfli bo'lishi mumkinligini aniqlaylik.

Nima uchun yashirin konchi kompyuter uchun xavfli

Yashirin konchining ishi, birinchi qarashda, virusga juda o'xshaydi. Bundan tashqari, u o'zini tizim fayli sifatida yashiradi, shuningdek, ba'zi operatsiyalarni bajaradi va tizimni yuklaydi. Faqat bitta narsa bor. Virus - bu tizim va kompyuteringizga bevosita zarar etkazadigan zararli dastur.

Yashirin konchi boshqa sxema bo'yicha ishlaydi. U shunchaki protsessor resurslaridan kriptovalyuta (bitkoinlar)ni yaratuvchining hamyoniga qazib olish uchun foydalanadi. Va ko'pchilik antivirus dasturlari bu dasturni topa olmaydi va shuning uchun zararsizlantiradi.

Asosiy muammo va xavf botnetning aksariyat antivirus dasturlariga ko'rinmasligidadir. Ya'ni, siz o'zingiz engishingiz kerak, bu oddiy foydalanuvchi uchun juda qiyin. Ko'pchilik registrning qaerdaligini bilmaydi, jarayonni qanday kuzatishni, uni qayta tiklay olmasligi uchun uni qanday qilib butunlay "o'ldirishni" eslatib o'tmaydi.

Agar bunga tog'-kon botlarini ishlab chiquvchilari odatda standart vazifalar menejerida o'z dasturlarini butunlay ko'rinmas holga keltira olishlarini qo'shadigan bo'lsak, ko'p hollarda aniqlash sizning "his-tuyg'ularingiz" orqali kompyuterga og'ir yuklanganligini aniqlashga to'g'ri keladi. Axir, deyarli hech kim maxsus dasturlarni o'rnatmaydi, muammolarni qidiradi va ularni hal qilishga harakat qiladi.

Kompyuteringizda botnetni qanday topish mumkin

Agar kompyuteringizda "yashirin konchi" dasturi mavjudligiga shubha qilsangiz, quyidagilarni qilishingiz kerak:

- kompyuterning normal yuk ostida qanday ishlashini tekshirish (oddiy dasturlarda ishlash, brauzerda o'tirish);

- video karta va protsessorning yuqori yuklanishi ostida qanday o'zgarishlarni ko'ring (talab qilinadigan o'yinlarni ishga tushirish);

- AIDA64 dasturini ishga tushiring va video karta va protsessordagi yukni ko'ring;

- barcha ma'lumotlarni solishtiring.

Vazifa menejerini ishga tushirganingizda yashirin konchilar reaksiyaga kirishadilar. Ular darhol o'z ishlarini to'xtatadilar va ko'rsatkichlar normal holatga qaytadi. Shuning uchun bunday dasturiy ta'minotni vazifa menejeri yordamida aniqlab bo'lmaydi.

Ba'zi kon botlari bir muncha vaqt o'tgach, vazifa menejerini o'chirib qo'yishi mumkin. Ko'pincha bu vaqt taxminan 5 minut. Va agar siz uni yoqqaningizda va ketayotganingizda vazifa menejeringiz o'chayotganini sezsangiz, bu erda nimadir noto'g'ri ekanligini biling.

Hech qanday qo'shimcha dasturlarni o'rnatmasdan yashirin konchini oddiygina olib tashlashingiz mumkin. Bu quyidagicha amalga oshiriladi (qisqa ko'rsatmalar):

- Biz yo'ldan boramiz: Boshqarish paneli > Kompyuter boshqaruvi > Vazifa menejeri > Tafsilotlar.

- Biz standartlardan farq qiladigan vazifani qidirmoqdamiz. Ko'pincha bu tasodifiy belgilar to'plami.

- "Amallar" yorlig'ida bu vazifa "64gdfgsd2f.exe" kabi faylni ishga tushiradi (nom boshqacha bo'lishi mumkin).

- Botnet odatda tizim yangilash fayllari orqasida yashirinadi. Biz qidiruv tizimiga o'tamiz va ushbu fayl tomonidan nima ishga tushirilganligini ko'ramiz.

- Biz ro'yxatga olish kitobida qidiruvdan foydalanamiz. Biz har qanday aniq mosliklarni olib tashlaymiz.

Ko'pincha, bu zararli fayllar C:\users\username\appdata-da joylashgan bo'ladi.

Bu yashirin minerni o'zingiz olib tashlashning oddiy usuli. Agar brauzeringizda uchinchi tomon reklamalari juda ko'p bo'lsa, u avtomatik ravishda ochiladi yoki o'zini g'alati tutsa, xuddi shu algoritmdan foydalanishingiz mumkin.

Kelajakda o'zingizni qanday himoya qilish kerak

O'zingizni konchi botdan to'liq himoya qilish mumkin emas. Axir, Internetda hech narsa butunlay xavfsiz emas. Zararli dasturiy ta'minot yaratuvchilari antivirus dasturlarini yaratuvchilar bilan "qurollanish poygasi" o'ynashmoqda va oddiy foydalanuvchilar ko'pincha ular qaerga ketayotganini va o'zlarining shaxsiy kompyuterlarida fonda o'rnatilgan fayl qanday ekanligini tushunishmaydi.

Har qanday tizimning asosiy zaifligi inson omilidir. O'zingizni botnetdan himoya qilish uchun siz qaysi saytlarga tashrif buyurganingizni, kompyuteringizga nimani yuklab olganingizni va o'rnatganingizni diqqat bilan ko'rib chiqishingiz kerak. Agar brauzer doimiy ravishda ushbu sayt xavfli ekanligini aytsa, unga tashrif buyurmaslik yoki hech bo'lmaganda u erdan hech narsa yuklab olmaslik yaxshiroqdir.

Kompyuteringizdagi kechikishlar va sekinlashuvlar sabablarini izlash ham foydalidir. Agar sizning kompyuteringiz to'satdan "kechikishni" boshlasa va siz qulay o'ynash uchun sozlamalarni pasaytirishingiz kerak bo'lsa, unda qanday jarayonlar ishlayotganini ko'rib chiqish mantiqan to'g'ri keladi va agar ular orasida aniq ajralib turadiganlar mavjud bo'lsa, unda siz o'zingizning kompyuteringizni tekshirishingiz kerak. konchi bot mavjudligi uchun kompyuter.

Zararli dasturlarni yaratgan odamlar ularni aniqlashni qiyinlashtirish uchun dasturlarni doimiy ravishda yangilaydi. Har safar botnetni aniqlash tobora qiyinlashib bormoqda. Kompyuteringizdagi virus ma'lumotlar bazalarini yangilang. Antivirus dasturlari, garchi ular yashirin konchilardan himoyalanishni kafolatlamasa-da, kompyuter resurslaridan o‘z maqsadlari uchun foydalanadigan dasturiy ta’minotning keng tarqalishiga yo‘l qo‘ymaslik uchun hozirda bunga ko‘proq e’tibor qaratmoqda.

Xulosa

Yashirin konchi - bu zararli dastur. Tizimga to'g'ridan-to'g'ri zarar etkazmasa ham, u kompyuterni sezilarli darajada sekinlashtiradi.

Va agar kimdir sizning kompyuter resurslaringizdan shaxsiy manfaatlar uchun foydalanishini xohlamasangiz, ushbu maqolada keltirilgan oddiy maslahatlardan foydalaning. Ularning yordami bilan siz miner botini aniqlab, uni olib tashlashingiz mumkin.