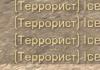

Každý správce systému se čas od času setká s chybou „Nelze vytvořit vztah důvěryhodnosti mezi touto pracovní stanicí a primární doménou“. Ale ne každý rozumí příčinám a mechanismům procesů vedoucích k jeho vzniku. Protože bez pochopení smyslu aktuálního dění je nemožná smysluplná administrativa, kterou nahrazuje bezduché provádění pokynů.

Počítačové účty, stejně jako uživatelské účty, jsou objekty zabezpečení domény. Každému objektu zabezpečení je automaticky přiřazen identifikátor zabezpečení (SID), na jaké úrovni může přistupovat k prostředkům domény.

Než udělíte přístup účtu k doméně, musíte ověřit její pravost. Každý účastník zabezpečení musí mít svůj účet a heslo a počítačový účet není výjimkou. Když připojíte počítač ke službě Active Directory, vytvoří se pro něj počítačový účet a nastaví se heslo. Důvěra na této úrovni je zajištěna tím, že tuto operaci provádí administrátor domény nebo jiný uživatel, který k tomu má výslovné oprávnění.

Následně, pokaždé, když se počítač přihlásí do domény, vytvoří zabezpečený kanál s řadičem domény a poskytne mu své přihlašovací údaje. Mezi počítačem a doménou je tedy navázán vztah důvěryhodnosti a dochází k další interakci v souladu se zásadami zabezpečení a přístupovými právy nastavenými správcem.

Heslo účtu počítače je platné 30 dní a poté se automaticky změní. Je důležité pochopit, že změna hesla je iniciována počítačem. Je to podobné jako při změně uživatelského hesla. Po zjištění, že platnost aktuálního hesla vypršela, jej počítač nahradí při příštím přihlášení do domény. I když tedy počítač několik měsíců nezapnete, vztah důvěry v doméně zůstane a heslo se po dlouhé přestávce při prvním přihlášení změní.

Důvěra je narušena, když se počítač pokusí ověřit v doméně s neplatným heslem. Jak se to může stát? Nejjednodušší způsob je vrátit stav počítače zpět, například pomocí standardního nástroje pro obnovu systému. Stejného efektu lze dosáhnout při obnově z obrazu, snímku (u virtuálních strojů) atd.

Další možností je změnit účet u jiného počítače se stejným názvem. Tato situace je poměrně vzácná, ale někdy se to stane, například když byl počítač zaměstnance změněn při ukládání jména, starý byl odstraněn z domény a poté byl znovu uveden do domény a zapomněl ji přejmenovat. V tomto případě, když je staré PC znovu zadáno do domény, změní se heslo účtu počítače a nový PC se již nebude moci přihlásit, protože nebude schopen navázat vztah důvěryhodnosti.

Jaké kroky byste měli podniknout, pokud narazíte na tuto chybu? Nejprve zjistěte důvod porušení důvěry. Pokud se jednalo o vrácení zpět, tak kdo, kdy a jak to provedl, pokud heslo změnil jiný počítač, pak opět musíme zjistit, kdy a za jakých okolností k tomu došlo.

Jaké kroky byste měli podniknout, pokud narazíte na tuto chybu? Nejprve zjistěte důvod porušení důvěry. Pokud se jednalo o vrácení zpět, tak kdo, kdy a jak to provedl, pokud heslo změnil jiný počítač, pak opět musíme zjistit, kdy a za jakých okolností k tomu došlo.

Jednoduchý příklad: starý počítač byl přejmenován a předán jinému oddělení, poté havaroval a automaticky se vrátil k poslednímu kontrolnímu bodu. Poté se tento počítač pokusí ověřit v doméně pod starým názvem a přirozeně obdrží chybu navazující vztah důvěryhodnosti. Správnou akcí by v tomto případě bylo přejmenovat počítač tak, jak by se měl jmenovat, vytvořit nový kontrolní bod a odstranit staré.

A teprve poté, co se ujistíte, že porušení důvěry bylo způsobeno objektivně nezbytnými akcemi a že právě pro tento počítač můžete začít obnovovat důvěru. Existuje několik způsobů, jak to udělat.

Uživatelé a počítače služby Active Directory

Toto je nejjednodušší, ale ne nejrychlejší a nejpohodlnější způsob. Otevřete modul snap-in na libovolném řadiči domény Uživatelé a počítače služby Active Directory, najděte požadovaný účet počítače a kliknutím pravým tlačítkem vyberte Resetovat účet.

Poté se přihlásíme na počítači, který ztratil důvěryhodný vztah místní správce a odeberte stroj z domény.

Poté se přihlásíme na počítači, který ztratil důvěryhodný vztah místní správce a odeberte stroj z domény.

Poté jej zadáme zpět; můžete přeskočit restart mezi těmito dvěma akcemi. Po opětovném zadání domény restartujte počítač a přihlaste se pod účtem domény. Po opětovném připojení počítače k doméně se heslo počítače změní.

Poté jej zadáme zpět; můžete přeskočit restart mezi těmito dvěma akcemi. Po opětovném zadání domény restartujte počítač a přihlaste se pod účtem domény. Po opětovném připojení počítače k doméně se heslo počítače změní.

Nevýhodou této metody je nutnost vyjmutí stroje z domény a také nutnost dvou (jednoho) restartu.

Nástroj Netdom

Tento nástroj je součástí systému Windows Server od edice 2008 a lze jej nainstalovat na uživatelská PC jako součást balíčku RSAT (Remote Server Administration Tools). Chcete-li jej použít, přihlaste se do cílového systému místní správce a spusťte příkaz:

Netdom resetpwd /Server:DomainController /UserD:Administrator /PasswordD:Password

Podívejme se na možnosti příkazů:

- Server- název libovolného doménového řadiče

- UživatelD- název účtu správce domény

- HesloD- heslo správce domény

Jakmile je příkaz úspěšně dokončen, není vyžadován žádný restart, stačí se odhlásit z místního účtu a přihlásit se ke svému doménovému účtu.

Jakmile je příkaz úspěšně dokončen, není vyžadován žádný restart, stačí se odhlásit z místního účtu a přihlásit se ke svému doménovému účtu.

cmdlet PowerShell 3.0

Na rozdíl od utility Netdom je PowerShell 3.0 součástí systému počínaje Windows 8 / Server 2012, u starších systémů jej lze nainstalovat ručně, podporovány jsou Windows 7, Server 2008 a Server 2008 R2. Jako závislost je vyžadován Net Framework 4.0 nebo novější.

Podobně se přihlaste k systému, pro který chcete obnovit důvěryhodnost, jako místní správce, spusťte konzolu PowerShell a spusťte příkaz:

Reset-ComputerMachinePassword -Server DomainController -Credential Domain\Admin

- Server- název libovolného doménového řadiče

- Pověření- název domény / účet správce domény

Po provedení tohoto příkazu se objeví autorizační okno, ve kterém budete muset zadat heslo pro účet správce domény, který jste zadali.

Rutina po úspěšném dokončení nezobrazí žádnou zprávu, takže stačí změnit účet, není vyžadován restart.

Rutina po úspěšném dokončení nezobrazí žádnou zprávu, takže stačí změnit účet, není vyžadován restart.

Jak vidíte, obnovení vztahů důvěryhodnosti v doméně je poměrně jednoduché; hlavní věcí je správně určit příčinu tohoto problému, protože různé případy budou vyžadovat různé metody. Proto nás nikdy nebaví opakovat: když se vyskytne jakýkoli problém, musíte nejprve identifikovat příčinu a teprve poté přijmout opatření k nápravě, místo abyste bezmyšlenkovitě opakovali první pokyn nalezený v síti.

V tomto článku budeme hovořit o tom, na čem je postaven vážný vztah mezi mužem a ženou.

Vážné vztahy mezi muži a ženami jsou postaveny samozřejmě na důvěře.

Bez důvěry = vážný vztah je a priori z principu nemožný!

Důvěra = to je základ, na kterém se budují vztahy. Dům = bez základu (pořádného základu) = nelze postavit, rozpadne se, totéž platí ve vztazích s mužem a ženou.

Pokud svému partnerovi nevěříte = dříve nebo později = vše se rozpadne (zničí), protože vztahy se strachem, úzkostí, obavami, stresem, bolestí, hádkami atd. dlouho nevydrží.

Co je důvěra a její absence?

Důvěra nezná žádné pochybnosti; tam, kde začíná pochybnost, důvěra umírá.

To je důvěra v partnera (neexistence pochybností) a to je nedostatek důvěry (přítomnost pochybností). Důvěra ve vztahu musí být úplná a vzájemná. Pokud tomu tak není, jeden z partnerů nemá důvěru = jsou dotěrné pochybnosti atd. - nevznikne vážný vztah (bez vyřešení tohoto problému), takový vztah nebude mít budoucnost, bude odsouzen k selhání.

Jaké je tedy řešení v této situaci? Podle mého názoru existují 2 způsoby, jak problém vyřešit:

- 1., budujte důvěru (pokud byla ztracena) se svým partnerem. (obtížné, ale možné, a pokud to stojí za to (má smysl, přečtěte si více v článku: „Stojí za záchranu vztahu“) - je to opravdu potřeba udělat, oba partneři, vztahy fungují!).

- 2. oddělte se a netrpte. (snadné, jednoduché, známé komentáře, zde není ani co říci).

Zeptejte se sami sebe, důvěřujete svému partnerovi? Pokud ne, můžeš mu (hej) znovu věřit?

Pokud je vaše odpověď „ne“, pak by bylo nejsprávnější tento vztah ukončit a vzájemně si nekomplikovat život tím, že na to všechno plýtváte drahocenným časem, energií a dalšími zdroji, čímž se jeden druhého stává nešťastnějším.

Smyslem vztahu je vzájemně se posílit. Hovořil jsem o tom podrobněji v článku: „Význam vztahu mezi mužem a ženou“. Pokud tomu tak není, pak vztah postrádá smysl.

Dříve nebo později = bez naprosté důvěry = konec stejně přijde, páry se rozcházejí, tak proč ztrácet čas, hlavní zdroj v životě každého člověka? Proč trpět, dělat jeden druhého nešťastnějším, odkládat tento okamžik? Měl jsem holku, ke které jsem po jejím vtipu ztratil důvěru.

Dodnes nevím, jestli to byl vtip nebo ne (láska je oslepující), ale vtisklo se mi to do mozku = velmi, velmi silně, až moc těžko bych zase začal věřit hej.

Ale. Nicméně v mém případě by bylo možné zkusit na vše přijít a opravit to (ale ne přesně, ne).

Odpověď na otázku - zda mu můžete opět věřit nebo ne, znáte jen vy sami, protože každý případ je individuální a všichni jsme v zásadě individuální individuality. Rozumět?

Pokud je to rozhodně „ne“, pak existuje jen jedna cesta ven, prostě pokračujte, aniž byste mučili sebe a svého partnera.

Ale pokud stále máte pochybnosti a vaše odpověď, možná, možná atd. = pak bude pro obnovení důvěry vyžadována každodenní požadovaná práce obou partnerů v tomto směru.

Vztahy jsou neustálá práce dvou partnerů. Tohle je práce. Práce. A ještě jednou práce. Denně. A to nejen z hlediska důvěry, ale i mnoha dalších složek, o kterých teď nemluvíme...

Pokud tato práce neexistuje, pak bohužel nebudou harmonické, integrální a správné vztahy.

Abyste se pokusili znovu získat partnerovu důvěru, musíte si nejprve sednout a probrat s partnerem vše co nejpodrobněji, všechny své pochybnosti, myšlenky, obavy, stížnosti atd. vůči partnerovi upřímně a upřímně. způsob. Důležitá je naprostá upřímnost, svoboda a poctivost. Bez toho nebude nic fungovat.

P.S. Důvěra úzce souvisí s poctivostí, upřímností a integritou.

A je nesmírně důležité to dělat a nevyhýbat se tomu, myslet si, že vše projde/zapomene. Ne! Čím déle se vše vleče, tím déle je vše drženo uvnitř = tím více „výkalů“ pak vychází ven.

Všechny pochybnosti, strachy, nejistoty atd. je potřeba partnerovi sdělit. Řekněte mu (hej), co se vám na vašem vztahu nelíbí, na ní (jeho), řekněte mu, kde cítíte nepohodlí, nelibost a tak dále. Po celou dobu vývoje vašeho vztahu musíte diskutovat a vyjadřovat si naprosto všechno, a ne o „svátcích“ (když už to všechno vře).

V našem případě, co se týče důvěry, se musíte úplně otevřít a vše vyložit. Pocity a všechny vaše emoce = bez ostychu, beze strachu, bez zadržování ABSOLUTNĚ NIC!

Všechny strachy, činy, činy, nároky, problémy, touhy atd. atd. vše, co chcete = je třeba prodiskutovat. Vše od začátku do konce na jedno posezení. A po tom všem musíme společně vytvořit konkrétní plán společné akce a začít spolupracovat, společně, začít rozvíjet důvěru, jak? => zbavit se všech těchto pochybností, obav, problémů, nároků a dalších složek dohromady.

Naučte se důvěřovat si, naučte se přiznat své chyby, naučte se nést vinu (zodpovědnost), v mém chápání to znamená, že musíte být připraveni napravit to, co se stalo vaší vinou, naučit se odpouštět/prosit o odpuštění, činit pokání, naučte se hledat kompromisy, naučte se spolu mluvit (komunikovat) (kde, jak, s kým, kdy, hovory/sms, naprostá otevřenost, plný přístup), musíte být k sobě naprosto upřímní a upřímní. Všechno „toto“ je vaše = společné akce.

Proč jsou důležité? Protože když práce (akce, akce) probíhají organizovaně SPOLU (vzájemně) = je navázána i zpráva (totéž spojení) (spojení je navázáno společnými akcemi) = což znamená i navázání důvěry. Zpráva (komunikace) = důvěra. Pamatuj si to jako náš otec.

A samozřejmě nezapomeňte na výraz „trpělivost a práce = grind“. Pokud spolu opravdu oba chcete být = pokud chcete = silný, šťastný, harmonický, celistvý vztah = tak na tom pracujte = jeden s druhým, spolu, každý jeden den a budete odměněni podle svých zásluh. To je z mé strany vše.

Ale nejlepší je v zásadě předejít ztrátě důvěry, pak nebudete muset problém řešit. Chyby však dělá každý, podle pověstí i Roboti =) téma mi bylo dnes velmi blízké...

Gratuluji, administrátore.

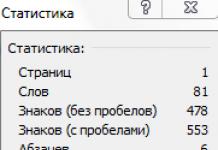

Kryptografické nástroje CryptoPro se používají v mnoha programech vytvořených ruskými vývojáři. Jejich účelem je podepisovat různé elektronické dokumenty, organizovat PKI a manipulovat s certifikáty. V tomto článku se podíváme na chybu, která se objevuje v důsledku práce s certifikátem – „Při kontrole vztahů důvěryhodnosti došlo k systémové chybě.“

Důvod chyby v CryptoPro

Výskyt systémové chybové zprávy je často spojován s konfliktními verzemi Windows a CryptoPro. Uživatelé mají tendenci se rychle seznámit se systémovými požadavky softwaru, jeho vlastnostmi a možnostmi. Návody a fóra si proto musíte podrobněji prostudovat až poté, co dojde k poruše.

Často je samotný software nainstalován v systému s chybami. Existuje pro to spousta důvodů:

- Problémy v systémovém registru Windows;

- Pevný disk je plný odpadu, který brání správnému fungování jiného softwaru;

- Přítomnost virů v systému a tak dále.

Řešení chyby certifikátu

V softwarovém produktu CryptoPro došlo k selhání systému: „Při kontrole vztahů důvěryhodnosti došlo k systémové chybě. Pokusme se tento problém vyřešit. V některých případech může program zobrazit zprávu na obrazovce, pokud systém nemá příslušné aktualizace. Chyba se může zobrazit také v případě, že používáte CryptoPro verze 3.6 v operačním systému Windows 8.1. Pro tento OS musíte používat verzi 4 nebo vyšší. Chcete-li však nainstalovat novou, musíte odinstalovat starou verzi.

Všechna důležitá data z předchozí verze je nutné zkopírovat na vyměnitelné médium nebo do samostatné složky Windows.

Poté musíte navštívit oficiální web a stáhnout si nejnovější verzi obslužného balíčku, stáhnout je a nainstalovat do počítače. Přejděte na adresu - https://www.cryptopro.ru/downloads. Při instalaci dočasně vypněte bránu Windows Firewall a další programy nebo antiviry, které mohou blokovat činnost CryptoPro.

Nový produkt si můžete nainstalovat pomocí svého osobního účtu na webu. Chcete-li to provést, musíte se přihlásit a přihlásit.

- Poté přejděte na svůj osobní účet;

- Otevřete kartu „Správa služeb“ v horní části;

- Přejděte do části „Automatizované pracoviště“;

- Poté najděte položku „Pluginy a doplňky“ a klikněte na jednu z verzí CryptoPro.

Instalace osobního certifikátu

Dále je potřeba nainstalovat certifikát do utility CryptoPro pro vyřešení selhání certifikátu – došlo k chybě při kontrole vztahů důvěryhodnosti. Spusťte software jako správce. Nejlepší způsob, jak to udělat, je z nabídky Start.

Jiné metody k vyřešení chyby při kontrole vztahů důvěryhodnosti

Pokud používáte CryptoPro verze 4, ale chyba se stále zobrazuje, zkuste program jednoduše přeinstalovat. V mnoha případech tyto akce uživatelům pomohly. Je také možné, že je váš pevný disk plný nepotřebných souborů a je třeba jej smazat. S tím nám pomohou standardní utility Windows.

- Otevřete Průzkumníka (WIN+E) a vyberte jeden z místních disků pomocí RMB;

- Klikněte na „Vlastnosti“;

- Pod obrázkem použitého místa na disku najděte a klikněte na tlačítko „Vyčistit“;

- Poté se zobrazí okno, kde je třeba vybrat soubory, které chcete odstranit;

- Můžete vybrat všechny položky a kliknout na „OK“.

Tento pokyn je třeba dodržovat pro všechny místní jednotky v počítači. Dále postupujte podle následujících pokynů a zkontrolujte soubory Windows

- Otevřete nabídku Start;

- Do vyhledávacího pole zadejte „Příkazový řádek“;

- Vyberte tento řádek pomocí RMB a pomocí myši přejděte na „V zastoupení správce“;

- Zadejte příkaz v tomto okně pro zahájení skenování „sfc / scannow“;

- Stiskněte Enter.

Počkejte na dokončení tohoto procesu. Pokud nástroj najde problémy se systémem souborů, uvidíte to v závěrečné zprávě. Zavřete všechna okna a zkuste spustit program CryptoPro, abyste se ujistili, že chyba „Při kontrole důvěryhodných vztahů došlo k chybě certifikátu“ již byla vyřešena. Pro speciální případy je k dispozici číslo softwarové technické podpory - 8 800 555 02 75.

Účelem tohoto článku je poskytnout podrobné pokyny pro vytváření externí vztahy důvěryhodnosti mezi dvěma doménami Windows 2000. Zdálo by se, že vše potřebné k nastavení vztahu důvěry je, existují práva, nástroje pro vytváření důvěry jsou známé, ale v praxi jednoduché návody ne vždy fungují. Zkusme na to společně přijít.

Pokud mluvíme suše, pamatujeme si to důvěryhodné vztahy je logický vztah mezi doménami, který poskytuje autentizaci end-to-end kde důvěryhodná doména přijímá ověření provedené v důvěryhodná doména. V tomto případě mohou uživatelské účty a globální skupiny definované v důvěryhodné doméně získat práva a oprávnění k prostředkům v doméně důvěryhodného uživatele, i když tyto účty neexistují v referenční databázi domény důvěryhodného uživatele.

Kdy je potřeba vytvořit důvěru? První odpovědí je, že uživatelé jednoho podniku (domény v jedné doménové struktuře) potřebují používat prostředky z jiného podniku (jiné domény v jiné doménové struktuře) nebo naopak, pak jsou při migraci objektů zabezpečení z jedné domény do druhé vyžadovány vztahy důvěryhodnosti ( například při použití nástroje ADMT v2 od společnosti Microsoft) a v mnoha dalších podmínkách životní práce.

Externí důvěryhodnost lze vytvořit tak, aby vytvořila jednosměrný nebo obousměrný nepřenosný vztah důvěryhodnosti (tj. vztah v prostředí s více doménami omezený pouze na dvě domény) s doménami mimo doménovou strukturu. Externí důvěryhodnosti se někdy používají, když uživatelé potřebují přistupovat k prostředkům umístěným v doméně Windows umístěné v jiné doménové struktuře, jak je znázorněno na obrázku.

Když je mezi doménou v určité doménové struktuře a doménou mimo tuto doménu vytvořena důvěryhodnost, mohou zaregistrované objekty zabezpečení (což může být uživatel, skupina nebo počítač) ve vnější doméně přistupovat k prostředkům ve vnitřní doméně. vytvoří "externí objekt objektu zabezpečení" v interní doméně, který bude reprezentovat každý objekt zabezpečení z externí důvěryhodné domény. Tyto externí objekty zabezpečení se mohou stát členy místních skupin domény v interní důvěřující doméně. Místní skupiny domény (obvykle používané k přidělování oprávnění prostředkům) mohou zahrnovat objekty zabezpečení z domén mimo doménovou strukturu.

Po definování pojmů přistoupíme k vytvoření externích jednosměrných vztahů důvěryhodnosti z domény D01 do domény D04.

Konfigurace systémů:

Obvykle jsou obě domény nasazeny v různých sítích a komunikace mezi nimi probíhá přes brány. Někdy se pro tyto účely přidá k řadičům domény druhá síťová karta, která prostřednictvím nich vytvoří připojení k externím sítím. V tomto příkladu jsem použil nejjednodušší případ, kdy jsou obě domény umístěny ve stejné podsíti. V tomto případě je možné navázat důvěryhodné vztahy pouhým zadáním názvů domén NETBIOS a zadané výpočty jsou zbytečné, ale jak se struktura sítě stává složitější (různé podsítě domén, komunikace přes brány a virtuální privátní sítě), důvěru nelze nastavit tak snadno. Poté byste měli implementovat další nastavení sítě uvedená níže.

Pojďme sestavit akční plán pro vytvoření důvěryhodných vztahů:

- kontrola spojení mezi dvěma servery

- kontrola nastavení každé domény

- nastavení překladu názvů pro externí domény

- vytvoření spojení na straně důvěřující domény

- vytvoření připojení z důvěryhodné domény

- ověření navázaných jednosměrných vztahů

- vytvoření obousměrné důvěry (v případě potřeby)

Vše není tak složité, jak by se mohlo zdát. Klíčovými body v tomto seznamu jsou první tři body, jejichž správné provedení přímo ovlivňuje konečný výsledek. Podotýkám také, že všechny akce jsou prováděny jménem administrátorských účtů odpovídajících domén, kteří k tomu mají všechna potřebná práva.

Začněme.

První věc, kterou musíte udělat, je zálohovat stav systému každýřadiče domény v obou doménách (a také v systémových adresářích).

A teprve potom začněte dělat změny. Ujistěte se tedy, že lze navázat komunikaci mezi dvěma servery:

- Ze serveru Server01 zajistíme, aby byl přístupný ze serveru Server04 (192.168.1.4)

Je důležité vytvořit připojení podle IP adresy, aby se předešlo chybám souvisejícím s překladem jmen.

Na příkazovém řádku zadáme: ping 192.168.1.4

Měl by přijímat odpovědi ze vzdálené adresy. Pokud je odpověď ne, analyzujte síťovou infrastrukturu a vyřešte problémy.

- Ze serveru Server04 zajistíme, aby byl přístupný ze serveru Server01 (192.168.1.1)

Na příkazovém řádku zadáme: ping 192.168.1.1

Měl by obdržet odpovědi z adresy vzdáleného serveru Server01.

Pokud je vše v pořádku, přejděte k dalšímu kroku a zkontrolujte nastavení domény.

Ze všech nastavení zkontrolujeme pouze konfiguraci primární zóny DNS, která podporuje jednotlivé domény Active Directory. Protože právě data z této zóny obsahují záznamy o prostředcích domény a umožňují určit umístění a adresy odpovídajících doménových služeb.

Proveďme příkazy na každém serveru ipconfig.exe /Všechno A nslookup.exe(obrazovka 1 a 2).

Ipconfig zobrazuje konfiguraci protokolu TCP/IP – IP adresy, adresy bran a DNS servery pro řadič. Pokud je infrastruktura DNS nakonfigurována správně, nslookup zobrazí seznam IP adres řadiče domény při dotazu na název DNS místní domény. Pokud není možné získat adresy řadiče pro místní doménu, zkontrolujte konfiguraci primárního serveru DNS a obsah zóny dopředného vyhledávání serveru DNS (obrázek 3).

Upozorňujeme, že systém nemá žádné informace o externí doméně (chybová zpráva při pokusu o vyřešení jménem vzdálené domény - obrazovky 1 a 2), a proto bude hledání řadičů pro navázání komunikace s externími doménami extrémně obtížné . V této situaci bude mít pokus o vytvoření připojení k důvěryhodné doméně za následek chybovou zprávu (obrázek 4).

Nyní začneme tuto situaci řešit. Pojďme nakonfigurovat překlad názvů DNS pro externí domény na každém serveru.

Co je potřeba udělat? Musíme dosáhnout rozlišení názvů a získat záznamy o prostředcích pro externí doménu. To vše je možné nastavením místního serveru tak, aby měl přístup k zóně DNS, která podporuje externí doménu a je schopna vyřešit požadované dotazy. Hned bych rád poznamenal, že pokus o vyřešení tohoto problému jednoduchým přidáním IP adresy externího DNS serveru jako alternativy do nastavení TCP/IP je odsouzen k neúspěchu. Udělejme pro tuto situaci správné kroky.

Na lokálním DNS serveru v každé doméně vytvoříme další zónu obsahující kopii primární DNS zóny externí domény. Výsledkem je, že tento server může vracet odpovědi jak z dotazů na místní doménu, tak ze záznamů z další zóny o externí doméně.

Uvedu příklad vytvoření další zóny pro server Server01, na Server04 je pořadí akcí podobné.

Změňme parametry přenosů primární DNS zóny na vzdáleném serveru.

Na (Server04) otevřete okno modulu snap-in DNS (prostřednictvím nabídky Start a poté Programy a nástroje pro správu).

Klepněte pravým tlačítkem myši na zónu DNS a vyberte Vlastnosti.

Na kartě Přenosy zón zaškrtněte políčko Povolit přenosy zón.

Povolit zónové přenosy pouze na určité servery DNS a vybrat možnost pouze na servery z tohoto seznamu a poté zadat IP adresy DNS serverů první domény (v našem případě to bude IP Server01 - 192.168.1.1 obrazovka 5).

V tomto případě je možné jednodušší nastavení umožňující přenosy na libovolný server, což však vede ke snížení bezpečnosti. Navíc je například mnohem efektivnější nastavit tuto IP adresu v seznamu jmenných serverů pro aktuální zónu.

- Pojďme povolit upozornění pro další zóny na jiných serverech DNS

Klepněte na tlačítko Upozornit na kartě Přenosy zón.

Ujistěte se, že je zaškrtnuto políčko Automaticky upozorňovat.

Vyberte možnost Pouze zadané servery a přidejte adresy IP serverů do požadovaného seznamu oznámení.

Chcete-li to provést, zadejte v seznamu oznámení do pole IP adresa IP adresu serveru z předchozího odstavce (192.168.1.1) a klikněte na tlačítko Přidat (obrazovka 6).

- Vytvořme další zónu DNS na místním serveru.

Na (Server01) otevřete okno DNS.

Ve stromu konzoly klikněte pravým tlačítkem na server DNS a vyberte možnost Nová zóna. Otevře se Průvodce novou zónou (obrázek 7).

Vyberte typ zóny Další, do pole IP adresa zadejte její název (D04. local) a IP adresu hlavního serveru (IP 192.168.1.4) a klikněte na tlačítko Přidat.

Jakmile je zóna vytvořena, příjem dat z primárního serveru bude nějakou dobu trvat (v tomto okamžiku by primární zóny měly vypadat jako na obrázku 8).

- Pojďme zkontrolovat novou konfiguraci serveru DNS.

Na (Server01) otevřete okno příkazového řádku a spusťte příkaz nslookup.exe a zadejte dotaz na název DNS externí domény D04. místní – a výsledek IP adres těchto řadičů domény (Obrazovka 9).

To je to, co jsme chtěli - nyní, při vytváření vztahu důvěryhodnosti, bude aktuální doména schopna určit potřebné adresy služeb externí domény.

Výše uvedené výpočty lze samozřejmě implementovat v doménách s výchozím nastavením. Pokud má vaše síť speciální nastavení DNS, měli byste tyto položky změnit tak, aby vyhovovaly vašim požadavkům.

Nyní je nutné zopakovat předchozí kroky na jiném řadiči v důvěryhodné doméně (Server04), aby i tento řadič mohl získat rozlišení názvů a získat seznam služeb pro první doménu (Obrazovka 10).

Jakmile lze obě doménová jména přeložit prostřednictvím serveru DNS, můžeme pokračovat standardním postupem vytvoření přímého externího jednosměrného vztahu důvěryhodnosti.

- Vytvořme připojení ze strany důvěřující domény (d01. local)

Na řadiči (Server01) otevřete modul snap-in „Active Directory – Domény a důvěryhodnosti“ (přes nabídku Start, poté Programy a nástroje pro správu).

Ve stromu konzoly klikněte pravým tlačítkem na uzel domény, který chcete spravovat (D01.local), a vyberte Vlastnosti (Obrázek 11).

Vyberte kartu Trusty.

Vyberte Domény, kterým tato doména důvěřuje, a potom klikněte na Přidat.

Zadejte celý DNS název domény, tzn. D04. local (pro doménu Windows NT stačí název - obrazovka 12).

Zadejte své heslo (např. 12 W#$r) pro daný vztah důvěry. Heslo musí být platné v obou doménách: hlavní doméně i důvěryhodné doméně. Samotné heslo se používá pouze po dobu navázání důvěryhodného vztahu, po jeho navázání bude heslo smazáno.

Navíc, protože navazujeme pouze jedno ze dvou nezbytných připojení, není možné okamžitě zkontrolovat vztah důvěryhodnosti (obrazovka 13). Měli byste vytvořit podobnou, ale zpětnou vazbu z důvěryhodné domény.

V tomto režimu můžete zobrazit vlastnosti vytvořeného odchozího připojení (Obrazovka 14).

Zopakujme tento postup pro doménu, která tvoří druhou část přímého vztahu důvěryhodnosti.

Vytvořme připojení ze strany důvěryhodné domény (d04. local)

Na řadiči (Server04) otevřete modul snap-in Domény a důvěryhodnosti služby Active Directory.

Ve stromu konzoly klikněte pravým tlačítkem na uzel domény, který chcete spravovat (D04.local), a vyberte Vlastnosti.

Vyberte kartu Trusty (Obrazovka 15).

Vyberte Domény, které důvěřují této doméně, a potom klepněte na Přidat.

Zadejte celý název domény DNS - D01. místní.

Zadejte heslo pro tento vztah důvěryhodnosti, které jste zadali dříve (12 W#$ r - obrazovka 16).

Protože Pokud jsme pro náš vztah důvěry nakonfigurovali opačný vztah, musíme nový vztah otestovat (Obrazovka 17).

Chcete-li to provést, musíte zadat uživatelský účet, který má právo měnit vztahy důvěryhodnosti z opačné domény D01. místní, jedná se o záznam správce domény d01 (obrazovka 18).

Pokud jsou přihlašovací údaje správné, je vztah testován pingem a je navázána důvěra (obrázek 19).

Nyní se podíváme na to, jak zkontrolovat externí důvěryhodné vztahy. Například zkontrolujeme vztah z důvěřující domény (D01.local)

Chcete-li otestovat vztah důvěry:

Otevřete domény a vztahy důvěryhodnosti služby Active Directory.

Ve stromu konzoly klepněte pravým tlačítkem myši na doménu, která se účastní důvěryhodnosti, kterou chcete ověřit (D01.local), a potom klepněte na příkaz Vlastnosti.

Vyberte kartu Trusty.

V seznamu Domény důvěryhodné touto doménou vyberte vztah důvěryhodnosti, který chcete zkontrolovat (D04. místní) a klepněte na Upravit (Obrazovka 20).

Klepněte na tlačítko Zkontrolovat.

V dialogovém okně, které se objeví, musíte zadat přihlašovací údaje uživatele, který má právo změnit vztah důvěryhodnosti, tj. záznam externího správce domény d04 a jeho heslo (obrazovka 21).

Stejně jako dříve, pokud jsou registrační data správná a vztah je funkční, zobrazí se potvrzovací zpráva (Obrazovka 22).

V případě chyb zkontrolujte strukturu vaší sítě (nastavení bran, firewallů, routerů, oddělení doménových podsítí), nastavení DNS infrastruktury, funkčnost fyzických spojení mezi doménovými řadiči a také možné chyby v rámci domén Active Directory (analýzou protokolů událostí na doménových řadičích).

Po vytvoření důvěryhodnosti z důvěryhodné domény je nyní možné prohlížet zdroje v důvěřující doméně pomocí ověřování ověřených uživatelů (těchto členů speciální skupiny skupiny ALL).

Ujistíme se, že můžeme v doméně trustor (účty z lokální domény D04.) používat objekty zabezpečení objektu z důvěryhodné domény. Za tímto účelem vytvoříme sdílený prostředek v doméně D01 a poskytneme k němu přístup globální skupině „Domain Users“ z důvěryhodné domény D04.

Vytvořte D01 v doméně. místní sdílená složka na řadiči domény Server01.

Z důvěryhodné domény D04 jsme tedy získali přístup ke zdroji v doméně důvěryhodnosti D01, což jsme potřebovali.

V případě potřeby je možné konfigurovat důvěryhodné vztahy v opačném směru, z domény D04 do D01. To znamená, že doména D04 se stane důvěřující doménou. místní a důvěryhodná doména již bude D01. místní.